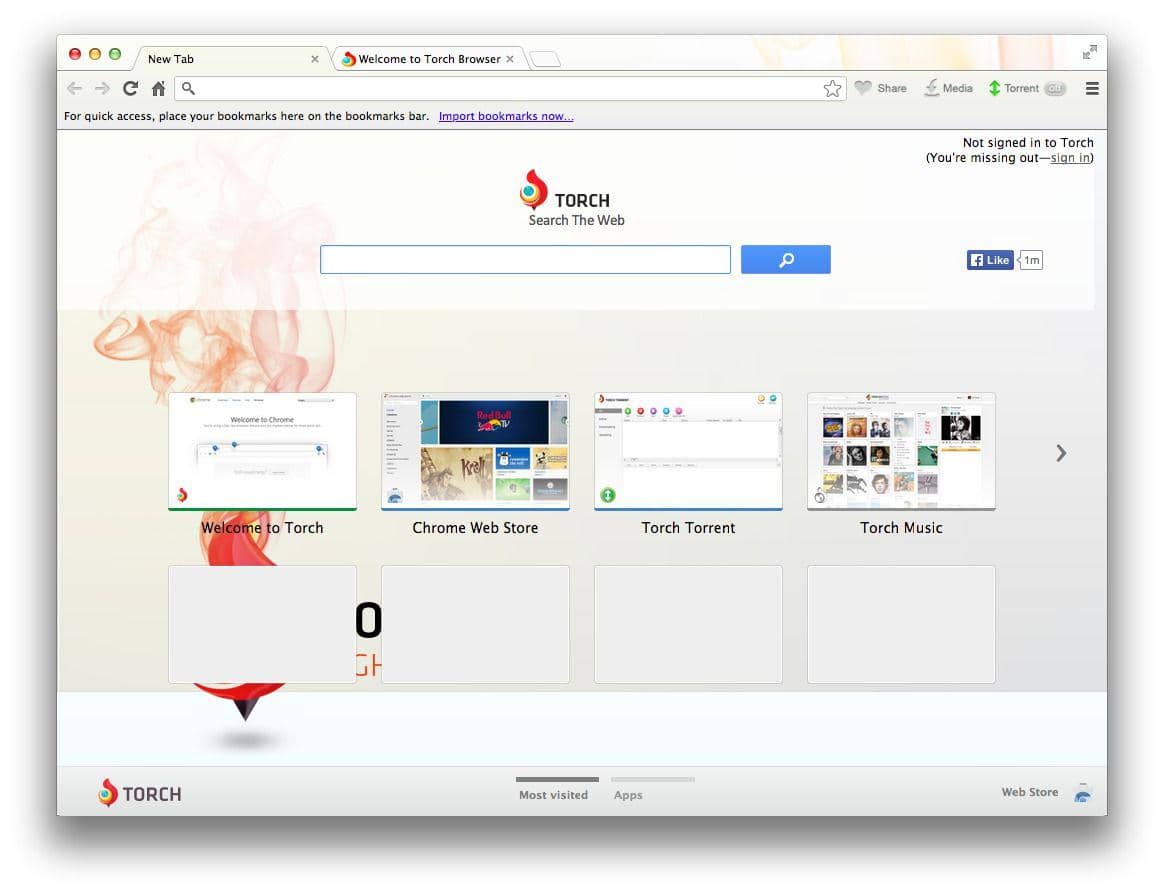

Peneliti keamanan siber dari LayerX mengungkap adanya ancaman serius yang bersembunyi di balik ekstensi browser populer. Dalam temuan terbarunya, mereka mengidentifikasi 17 ekstensi berbahaya yang tersebar di peramban Chrome, Firefox, dan Edge. Sekilas ekstensi ini tampak membantu, namun di balik tampilannya, ia bekerja layaknya mata-mata digital yang mampu mengawasi aktivitas pengguna di internet, bahkan memasang backdoor untuk mencuri akses penting.

LayerX menjelaskan bahwa temuan tersebut bukanlah kasus yang berdiri sendiri. Penelitian ini merupakan lanjutan dari kampanye berbahaya bernama GhostPoster, yang pertama kali diungkap oleh Koi Security pada pertengahan Desember 2025. Pada fase awal kampanye itu, para peneliti menemukan kelompok ekstensi berbeda dengan total unduhan mencapai sekitar 50 ribu kali. Polanya serupa: memantau perilaku pengguna dan menyusupkan akses tersembunyi ke dalam sistem.

Berikut daftar lengkap ekstensi yang teridentifikasi berbahaya:

- Google Translate in Right Click

- Translate Selected Text with GoogleAds Block Ultimate

- Floating Player – PiP Mode

- Convert Everything

- Youtube Download

- One Key Translate

- AdBlocker

- Save Image to Pinterest on Right Click

- Instagram Downloader

- RSS Feed

- Cool Cursor

- Full Page Screenshot

- Amazon Price History

- Color Enhancer

- Translate Selected Text with Right Click

- Page Screenshot Clipper

Yang mengkhawatirkan, sebagian ekstensi dalam kelompok terbaru ini diketahui pertama kali diunggah sejak tahun 2020. Fakta tersebut menunjukkan bahwa malware telah bersembunyi di repositori resmi browser selama bertahun-tahun, tanpa terdeteksi, layaknya duri dalam selimut keamanan digital pengguna.

Dalam penelusuran lebih lanjut, Edge disebut sebagai pintu awal kemunculan sebagian besar ekstensi tersebut. Setelah itu, ancaman yang sama menyebar ke Chrome dan Firefox, memperluas jangkauan korbannya. Beberapa ekstensi bahkan menggunakan teknik penyamaran tingkat lanjut dengan menyisipkan kode JavaScript berbahaya di dalam file logo berformat PNG. Kode ini berfungsi sebagai perintah tersembunyi untuk mengunduh payload utama dari server jarak jauh.

Untuk menghindari deteksi, pelaku membuat mekanisme agar ekstensi hanya mengunduh payload utama pada sekitar 10 persen dari waktu operasionalnya. Strategi ini membuat aktivitas berbahaya tampak acak dan sulit dilacak, sehingga keberadaannya dapat bertahan lebih lama.

Payload utama tersebut memiliki kemampuan yang beragam dan berbahaya. Salah satu fungsi utamanya adalah menyusupkan tautan afiliasi ke situs e-commerce besar, sehingga keuntungan iklan dialihkan secara diam-diam dari pembuat konten ke pihak penyerang. Selain itu, payload ini menanamkan pelacakan Google Analytics di setiap halaman yang dikunjungi pengguna dan menghapus header keamanan dari seluruh respons HTTP, melemahkan perlindungan dasar situs web.

Ancaman tidak berhenti di situ. Sistem tersebut juga mampu melewati CAPTCHA dengan tiga metode berbeda, serta menyisipkan iframe tak terlihat. Teknik ini lazim digunakan untuk penipuan iklan, manipulasi klik, hingga pelacakan ilegal. Menariknya, iframe tersebut dirancang untuk menghancurkan dirinya sendiri setelah sekitar 15 detik, sehingga meninggalkan jejak minimal.

Meski seluruh ekstensi berbahaya tersebut telah dihapus dari repositori resmi masing-masing browser, risiko belum sepenuhnya hilang. LayerX mengingatkan bahwa pengguna yang pernah menginstal ekstensi ini tetap perlu menghapusnya secara manual dari browser masing-masing. Tanpa langkah tersebut, ancaman digital masih dapat mengintai, diam-diam bekerja di balik layar, dan menunggu kesempatan untuk kembali menyerang.